Après son entrée en vigueur en 2018, nous revenons dans cet article sur le Règlement Général pour la Protection des Données (RGPD ou GDPR pour son acronyme anglo-saxon).

L’objectif : revoir les grandes lignes de cette réglementation européenne et détailler les points d’attention pour lesquels les fournisseurs ou concepteurs d’objets connectés doivent être vigilants.

En quoi consiste lE RGPD ?

Le RGPD, entré en vigueur le 25 mai 2018 dans toute l’Union européenne , s’applique systématiquement dès lors qu’un traitement de données personnelles à lieu.

Un traitement de données personnelles est défini par « toute opération (collecte, enregistrement, conservation, modification, extraction, consultation, utilisation, communication, interconnexion, destruction, etc.) » portant sur « toute information permettant d’identifier directement ou indirectement une personne physique ». L’ensemble des éléments permettant de relier les données à la personne doit être également pris en compte pour déterminer si une personne est identifiée ou identifiable.

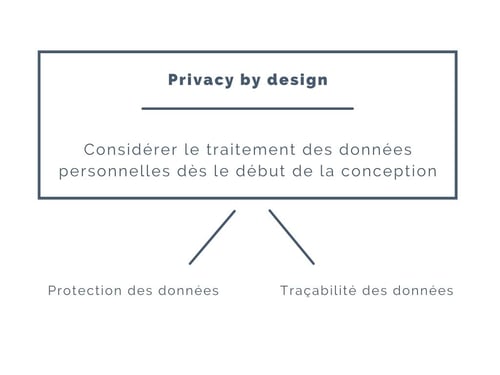

Elle impose le concept de « Privacy by design », qui suggère de considérer le traitement des données personnelles dès le début de la conception. Les fournisseurs de dispositifs devront pouvoir le démontrer.

Pour ce faire, les fournisseurs doivent disposer en interne de « cahiers de développement » dans lesquels ils pointeront, ils identifieront toutes les mesures qui permettent d’assurer la protection des données de l’utilisateur dès la création de l’objet et tout au long de son cycle de vie.

Pour protéger l’utilisateur, le RGPD prévoit l’exercice direct de droits, tels que des droits d’information, d’accès, de rectification, d’effacement des données et le droit à la portabilité. Lorsqu’un traitement de « données personnelles sensibles » a lieu dans le cadre d’un « usage innovant », dont l’IoT fait partie, l’entreprise devra réaliser une « Analyse d’Impact » (AIPD), également appelée Privacy Impact Assessment (PIA), sur la vie privée des utilisateurs en cas de fuite de donnée. Elle pourra être demandée en cas d’audit de la CNIL.

Un « cahier de développement » faisant état de toutes les mesures de protection des données de l’utilisateur, ce durant toutes les phases de création et développement et mis à jour de l’objet devra être mis en place, afin de pouvoir justifier du respect du concept de « Privacy by design ».

La traçabilité des données devra également être garantie par des mesures techniques et organisationnelles adéquates. En cas de dysfonctionnement, l’entreprise devra en informer la CNIL, voire même dans certains cas, les personnes concernées elles-mêmes, et ce, dans les 72 heures.

La traçabilité des données devra également être garantie par des mesures techniques et organisationnelles adéquates. En cas de dysfonctionnement, l’entreprise devra en informer la CNIL, voire même dans certains cas, les personnes concernées elles-mêmes, et ce, dans les 72 heures.

Le RGPD prévoit également que toute personne ayant subi un dommage matériel ou moral du fait d’une violation du règlement a le droit d’obtenir du responsable du traitement et/ou de son sous-traitant la réparation du préjudice subi. Elle doit s’assurer que ce dernier est également en conformité avec les dispositions du Règlement.

Le fournisseur de dispositifs collectant et traitant des données personnelles doit mettre en place des mesures de sécurité afin de garantir la confidentialité, l’authenticité et l’intégrité des données traitées par les appareils qu’il fournit à la personne. Ces mesures doivent être adaptées au niveau de sensibilité des données et aux capacités de contrôle des appareils.

Elles doivent notamment inclure, lorsqu’elles sont pertinentes au regard de la nature des dispositifs considérés :

- un chiffrement des échanges de données entre les différents appareils avec des algorithmes à l’état de l’art ;

- des mesures de protection des clés de chiffrement permettant d’en garantir la confidentialité ;

- des mécanismes d’authentification des appareils entre eux ;

- des mécanismes d’authentification de la personne préalablement à l’accès à des données personnelles, le choix d’utiliser ce mécanisme pouvant être laissé aux usagers.

Le non-respect du RGPD est passible de sanctions pénales avec des amandes pouvant atteindre vingt millions d’euros et jusqu’à 4 % du chiffre d’affaires annuel réalisé dans le monde.

Darty a par exemple été condamné par la CNIL à une amende de 100 000 € suite à un manquement d’un de ses sous-traitants [source]. Plus récemment, Bouygues Telecom a fait l’objet d’une condamnation à une amende de 250 000 € pour un manquement relatif à la sécurité des données personnelles de ses clients [source]. L’intégralité du RGPD est accessible ici.

Les obligations afin de se conformer au RGPD ⚖ ️

4 cas différents pour l’Internet des Objets

D’après la CNIL, 4 cas sont à distinguer selon l’architecture et le fonctionnement de la solution connectée :

- Cas 1 IN→IN : les données sont traitées dans l’espace privé, via des dispositifs restant sous la maîtrise unique de la personne concernée.

- Cas 2 IN→OUT : les données sont traitées dans l’espace privé et transmises à l’extérieur.

- Cas 3 IN→OUT→IN : les données sont traitées dans l’espace privé et transmises à l’extérieur au fournisseur du dispositif pour permettre en retour une action sur les équipements situés dans l’espace privé.

- Cas 4 IN→OUT→TIERS→IN : les données sont traitées dans l’espace privé et transmises à l’extérieur du dispositif pour permettre en retour une action sur les équipements situés dans l’espace privé. Les données sont accessibles et transmises à un sous-traitant (ex. une société d’entretien ou de maintenance).

Dans tous les cas, il conviendra de considérer la situation la plus contraignante mise en œuvre par le produit.

Mesures à mettre en œuvre dans le cas le plus contraignant

Seules les données strictement nécessaires à la réalisation de l’objectif poursuivi peuvent être collectées (principe de minimisation de la collecte). Les données collectées dans les équipements devront être conservées uniquement « le temps nécessaire et raisonnable ».

Le fournisseur de dispositifs devra obtenir le consentement explicite de l’utilisateur de conserver les données dans les équipements. L’utilisateur devra pouvoir refuser que les données de mesure soient conservées dans les équipements.

Par ailleurs, le fournisseur de dispositifs devra indiquer à l’utilisateur de façon claire et précise :

- l’ensemble des données qui sont collectées

- l’emplacement du stockage des données (base de données hébergée par X, équipement Y) et la durée de rétention de ces données

- les traitements qui sont effectués

- l’objectif de ces traitements

- les tiers ayant accès aux données

Le fournisseur de dispositifs devra obtenir et conserver le consentement explicite de l’utilisateur pour l’ensemble des points précédant de façon unitaire. L’utilisateur devra avoir le choix d’autoriser ou non le fournisseur de dispositifs à collecter ses données.

Le fournisseur de dispositifs devra prendre toutes les mesures nécessaires afin de garantir la confidentialité des données récoltées et empêcher leur manipulation (altération, usurpation), notamment :

- en chiffrant les données échangées, en considérant leur niveau de criticité et leurs capacités de pilotage du matériel ;

- en authentifiant les équipements et dispositifs produisant ou ayant accès aux données.

Le fournisseur de dispositifs devra s’assurer que ses sous-traitants se conforment également au RGPD en consignant dans un registre les mesures qu’ils ont mises en place.

Pour garantir le respect du RGPD tout au long du cycle de vie du projet, le fournisseur de dispositifs pourra nommer une personne responsable du suivi de ces mesures. Le fournisseur n’est cependant pas obligé de nommer un Data Privacy Officer (DPO).

Enfin, le fournisseur de dispositifs devra réaliser une « Analyse d’Impact relative à la Protection des Données » (AIPD) afin de déterminer et de mettre en œuvre les mesures nécessaires à la protection de la vie privée des personnes. Ce document devra être mis à jour en cas de changement des traitements effectués. L’analyse devra être effectuée sur l’intégralité du système IoT, objet, cloud et application mobile compris. Si le risque résiduel reste élevé, le fournisseur de dispositifs pourra solliciter la CNIL pour avis en transmettant son AIPD. Cette formalité est accessible sur site Internet de la CNIL.

Aller plus loin autour des enjeux de cybersécurité

En 2019, le Cybersecurity Act a été adopté par le parlement Européen. L’objectif : aller plus loin pour la réglementation des objets connectés et la protection des données.

Le cybersecurity Act porte sur 3 aspects :

- Les standards de Safety

- Les standards de Data Privacy (qui intègrent la RGPD)

- Les standards de cybersécurité

> Lire l’article pour tout comprendre sur les nouvelles normes de cybersécurité

Dans cet article, nous reprenons en détail ces nouvelles norme et les points essentiels à retenir.

Vous trouverez aussi une checklist de 13 actions concrètes à mettre en oeuvre pour sécuriser vos objets connectés.

En conclusion

Cet article a présenté les grandes lignes du RGPD.

S’il ne fallait retenir qu’un seul point de cet article, le voici :

Il est indispensable de prendre en compte la sécurité et la vie privée des utilisateurs dès les premières phases de conception d’un objet connecté ainsi que tout au long de son cycle de vie.

Les concepteurs et fournisseurs d’objets connectés devront également être vigilants en s’assurant que tous leurs sous-traitants se conforment également au RGPD. Comme la première année de mise en application a pu le montrer, les sanctions peuvent être lourdes et avoir des conséquences importantes sur l’image d’une marque.

Si vous avez besoin de conseils à ce sujet, nous restons disponibles pour en discuter.

Contactez-nous

Nous vous invitons aussi à poursuivre vos recherches en consultant cette page détaillant notre approche de la sécurité pour la conception de produit.

par Alexis Duque, R&D & Security Leader

La traçabilité des données devra également être garantie par des mesures techniques et organisationnelles adéquates. En cas de dysfonctionnement, l’entreprise devra en informer la CNIL, voire même dans certains cas, les personnes concernées elles-mêmes, et ce, dans les 72 heures.

La traçabilité des données devra également être garantie par des mesures techniques et organisationnelles adéquates. En cas de dysfonctionnement, l’entreprise devra en informer la CNIL, voire même dans certains cas, les personnes concernées elles-mêmes, et ce, dans les 72 heures.